- SĐT liên hệ: (+84) 926 397 972 | (+84) 333 371 116

Source code chất lượng, đầy đủ chi tiết cả báo cáo, báo cáo được 9đ

- DOWNLOAD NGAY

- Lưu bài

Linhketoan

Linhketoan- 2705 10

Nội dung luận văn được chia ra làm 3 phần như sau: Chương 1: Giới thiệu tổng quan về hệ thống chatbot, kiến trúc high-level và các thành phần cơ bản của AI chatbot, một số nền tảng và ứng dụng của chatbot. Chương 2: Nghiên cứu một số kĩ thuật được sử dụng trong chatbot, tìm hiểu về Rasa Framework. Chương 3: Trình bày về quá trình xây dựng chatbot trả lời thông tin khách sạn, thực nghiệm và đánh giá các kết quả.

- DOWNLOAD NGAY

- Lưu bài

Linhketoan

Linhketoan- 1393 6

Thực tế ảo-Virtual Reality( VR ) là một hệ thống mô phỏng trong đó đồ họa máy tính được sử dụng để tạo ra một thế giới "như thật". Hơn nữa, thế giới "nhân tạo" này không tỉnh tại, mà lại phản ứng, thay đổi theo ý muốn (tín hiệu vào) của người sử dụng (nhờ hành động, lời nói..).

- DOWNLOAD NGAY

- Lưu bài

Linhketoan

Linhketoan- 617 1

HAProxy viết tắt của High Availability Proxy, là công cụ mã nguồn mở nổi tiếng ứng dụng cho giải pháp cân bằng tải TCP/HTTP cũng như giải pháp máy chủ Proxy (Proxy Server). HAProxy có thể chạy trên các mỗi trường Linux, Solaris, FreeBSD. Công dụng phổ biến nhất của HAProxy là cải thiện hiệu năng, tăng độ tin cậy của hệ thống máy chủ bằng cách phân phối khối lượng công việc trên nhiều máy chủ (như Web, App, cơ sở dữ liệu). HAProxy hiện đã và đang được sử dụng bởi nhiều website lớn như GoDaddy, GitHub,...

- DOWNLOAD NGAY

- Lưu bài

Linhketoan

Linhketoan- 485 1

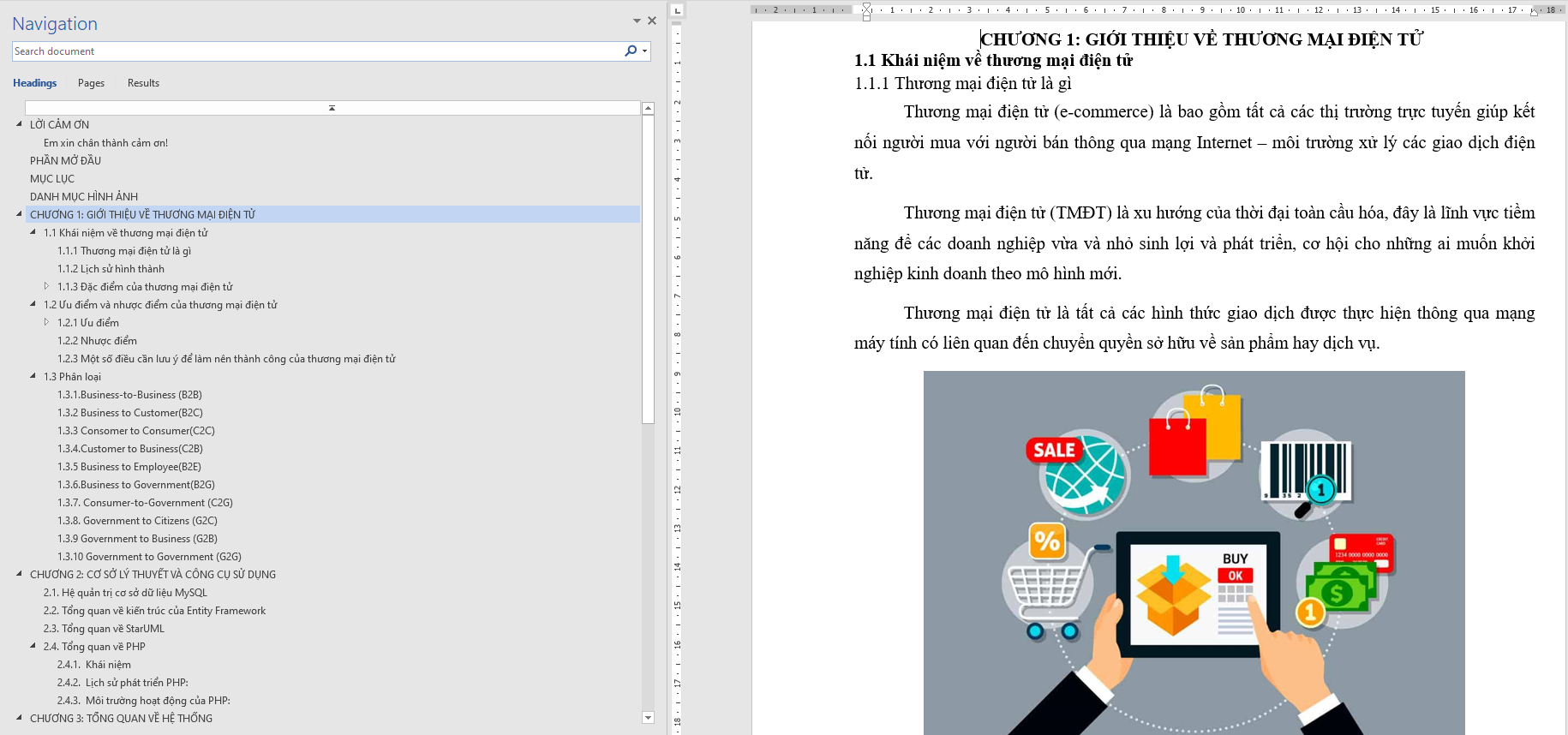

Nội dung luận văn gồm 4 phần: Chương 1: KHÁI NIỆM CƠ SỞ Trình bày về các khái niệm cơ sở về toán học, các nguy cơ mất an toàn thông tin, các phương pháp tấn công và cách phòng tránh. Chương 2: CÁC PHƯƠNG PHÁP KIỂM SOÁT TRUY CẬP Trình bày các phương pháp kiểm soát truy cập hệ thống thông tin. CHương 3: ỨNG DỤNG CÁC PHƯƠNG PHÁP KIỂM SOÁT TRUY CẬP Trình bày về các ứng dụng của các phương pháp kiểm soát truy cập vào việc kiểm soát truy cập hệ thống thông tin trường THPT Nguyễn Trãi Thái Bình KẾT LUẬN

- DOWNLOAD NGAY

- Lưu bài

Linhketoan

Linhketoan- 464 0

Các nhiệm vụ đặt ra khi thực hiện đồ án bao gồm: 1. Nghiên cứu tổng quan về an toàn thông tin trong cơ sở dữ liệu. 2. Nghiên cứu về MariaDB và các cơ chế đảm bảo an toàn của MariaDB. 3. Thực nghiệm các cơ chế đảm bảo an toàn của MariaDB. 4. Đưa ra kết luận, đánh giá và các giải pháp.

- DOWNLOAD NGAY

- Lưu bài

Linhketoan

Linhketoan- 643 0

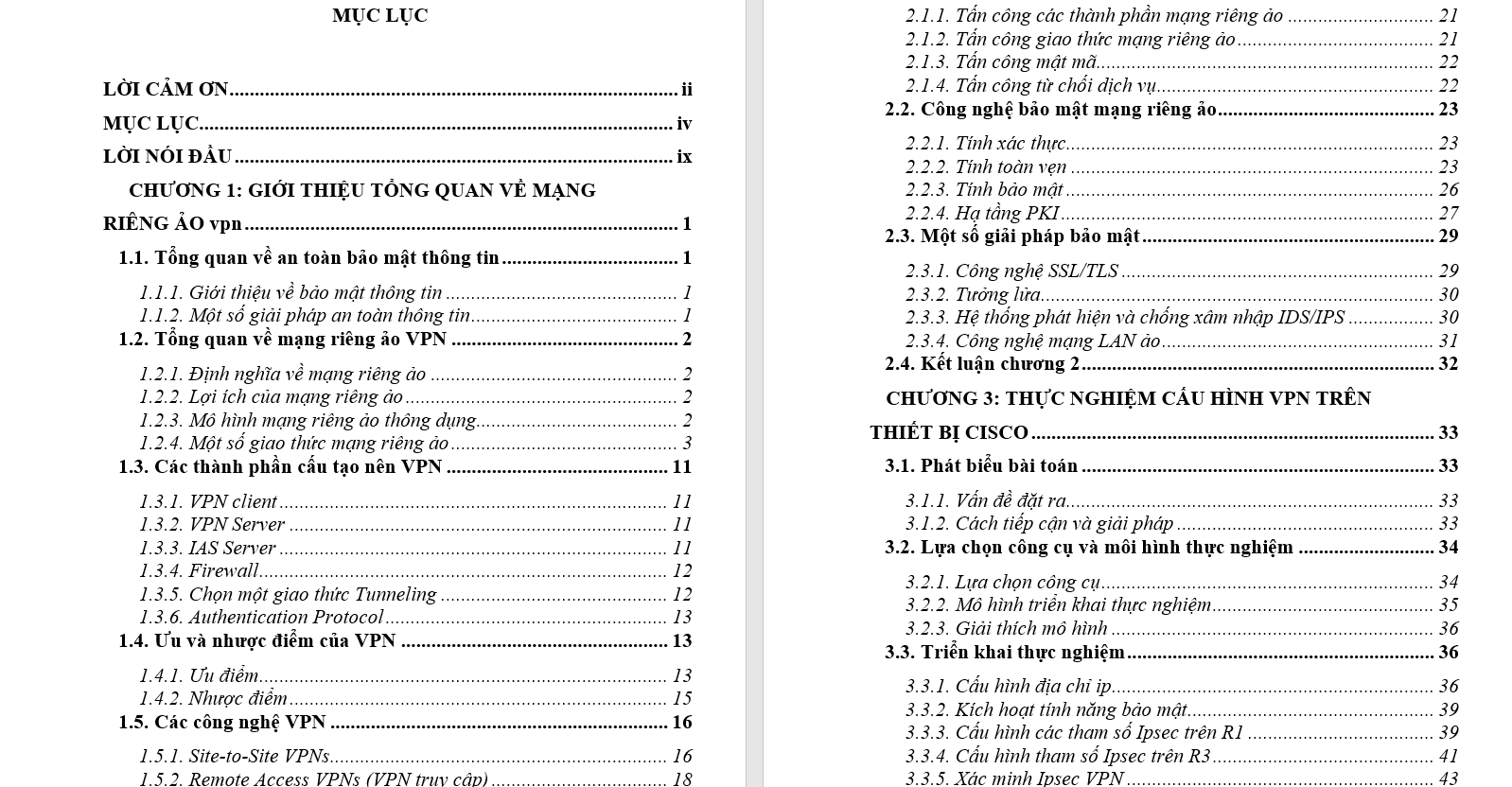

VPN ( Virtual Private Network) là giải pháp được đưa ra để cung cấp một giải pháp an toàn cho các: Tổ chức, doanh nghiệp … và các doanh nhân trao đổi thông tin từ mạng cục bộ của mình xuyên qua mạng Internet một cách an toàn và bảo mật. Hơn thế nữa nó còn giúp cho các doanh nghiệp giảm thiểu được chi phí cho những liên kết từ xa vì địa bàn rộng (trên toàn quốc hay toàn cầu).

- DOWNLOAD NGAY

- Lưu bài

Linhketoan

Linhketoan- 459 0

Hiển thị 1 - 12 / 8 bản ghi