- SĐT liên hệ: (+84) 926 397 972 | (+84) 333 371 116

Đề tài này nghiên cứu về mã độc, các công cụ sinh mã độc tự động và các phương pháp vượt qua phần mềm phòng chống mã độc. Nội dung bao gồm tổng quan về mã độc, phân loại, các phương thức lây nhiễm, cũng như phân tích các công cụ như JPS (Virus Maker 3.0) và TeraBIT Virus Maker 3.2. Thêm vào đó, nghiên cứu cũng xem xét các kỹ thuật phát hiện mã độc và cách thức mà mã độc có thể lẩn tránh các phần mềm bảo mật.

- DOWNLOAD NGAY

- Lưu bài

SEO_Hieu

- 620 3

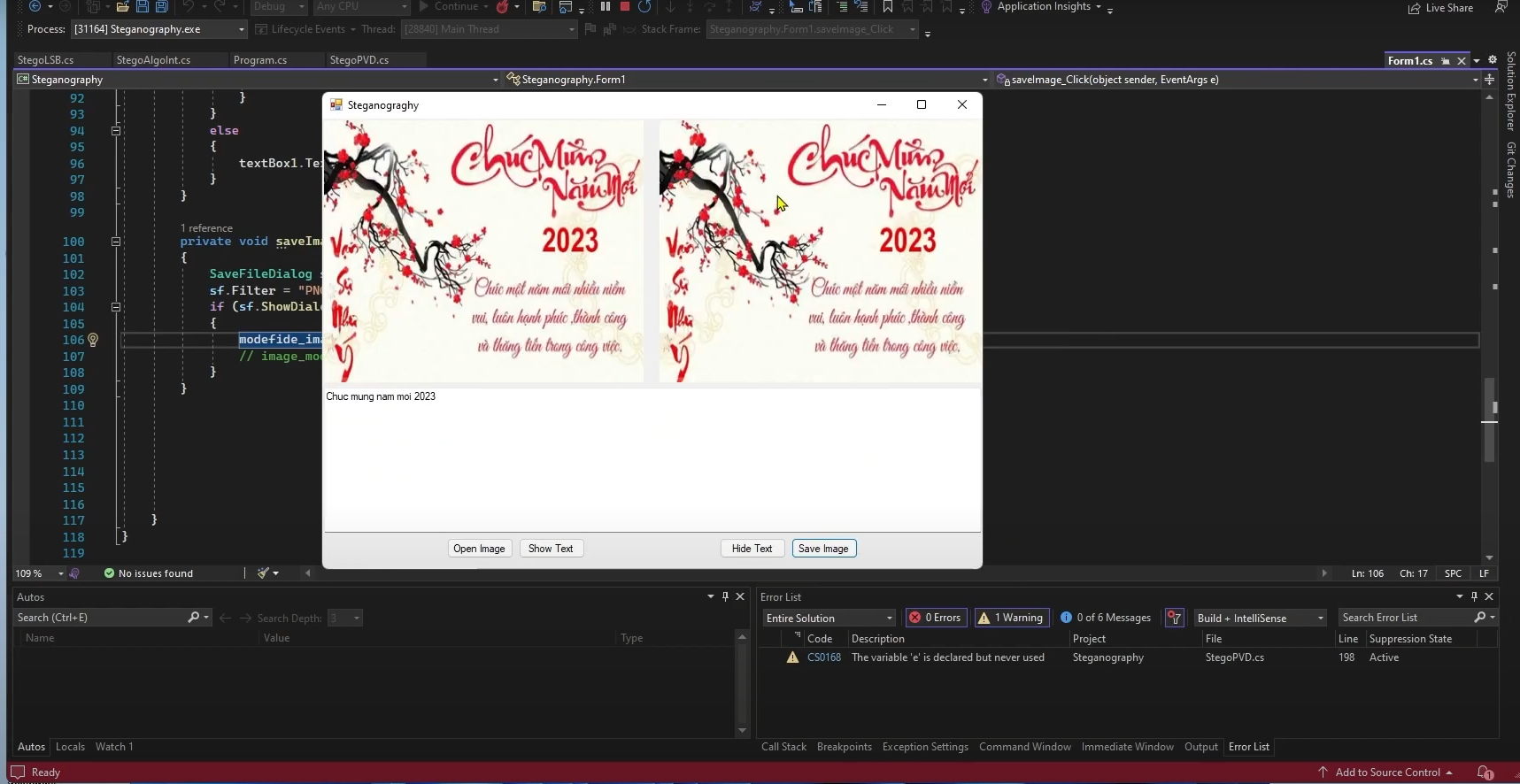

Chương 1: Nghiên cứu tổng quan giấu tin, trình bày các kiến thức chung nhất liên quan đến cấu trúc của anh, phân loại kỹ thuật giấu tin cũng như các kỹ thuật phân tích và mô hình kỹ thuật giấu tin trong ảnh hiện nay. Chương 2: Trình bày chi tiết về kỹ thuật giấu tin, đưa ra các đề xuất và phương pháp giấu tin với 5 cặp giá trị điểm ảnh sai khác. Ngoài ra, trình bày chi tiết về thuật toán nhúng tin và thuật toán trích xuất. Chương 3: Triển khai thực nghiệm, khảo sát và đề xuất mô hình thực nghiệm

- DOWNLOAD NGAY

- Lưu bài

admindev

admindev- 1252 2

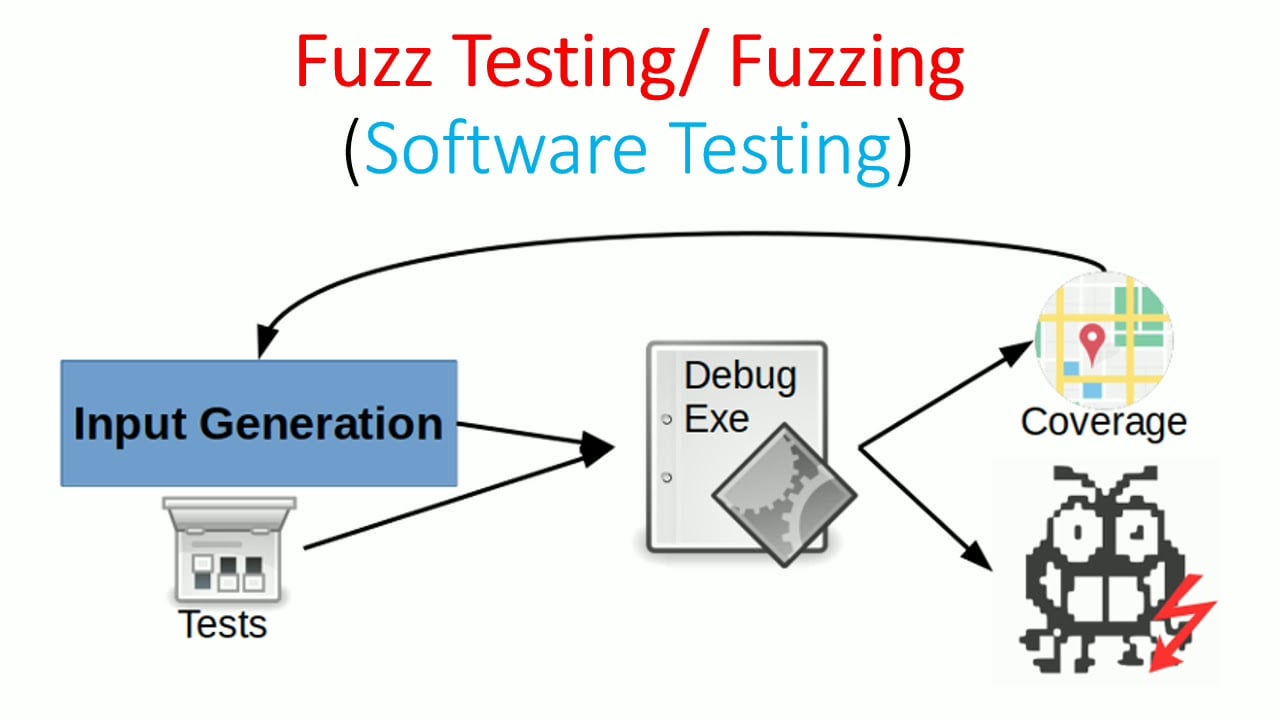

Trong lĩnh vực an ninh ứng dụng, Fuzzing hay kiểm thử mờ (fuzz testing) là một kỹ thuật thuộc kiểm thử hộp đen (black box), phát hiện lỗi của phần mềm bằng cách tự động hoặc bán tự động cung cấp dữ liệu đầu vào không hợp lệ, không mong đợi hay ngẫu nhiên vào phần mềm. Phần mềm sẽ được giám sát và ghi lại các trường hợp ngoại lệ như lỗi mà không được thực thi, tài nguyên thất thoát,... nhằm xác định các hành vi bất thường, phát hiện các lỗ hổng bảo mật tiê

- DOWNLOAD NGAY

- Lưu bài

admindev

admindev- 416 1

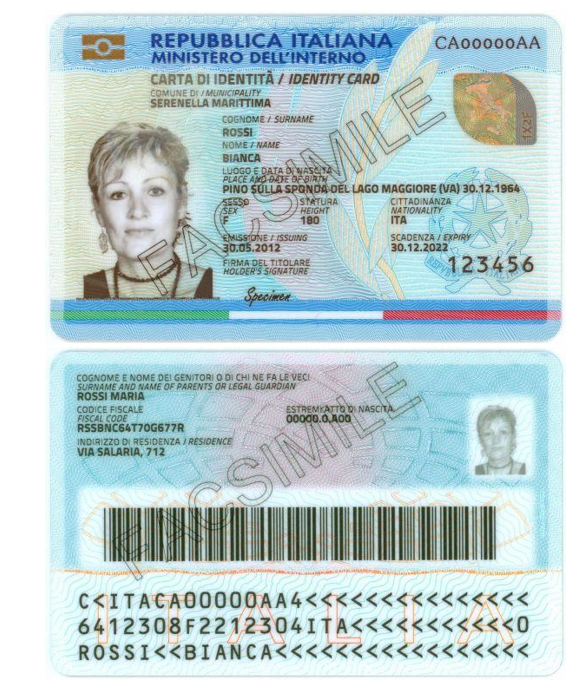

Danh tính điện tử hay danh tính số (e-Identity) là tập hợp các thông tin điện tử phục vụ việc xác định duy nhất một cá nhân, tổ chức. Theo đó, danh tính điện tử của công dân Việt Nam bao gồm: Số định danh cá nhân; họ, tên đệm và tên; ngày, tháng, năm sinh; giới tính; ảnh chân dung và vân tay.Danh tính điện tử của người nước ngoài bao gồm: Số hộ chiếu hoặc số giấy tờ có giá trị đi lại quốc tế; họ, tên đệm và tên; ngày, tháng, năm sinh; giới tính; quốc tịch; ảnh chân dung và vân tay (nếu có).

- DOWNLOAD NGAY

- Lưu bài

admindev

admindev- 449 1

Hiện nay, biến đổi khí hậu toàn cầu đang là một trong những vấn đề cấp bách nhất của thế giới, rừng càng thể hiện vai trò to lớn trong bảo vệ và cải tạo môi trường sinh thái. Bên cạnh đó rừng còn cung cấp đa dạng loại sản phẩm lâm sản, bảo tồn nguồn gen động, thực vật quí hiếm, rừng còn tạo công ăn việc làm nhằm nâng cao đời sống kinh tế cho người dân, điều đó phần nào giảm sức ép lên sự phát triển của xã hội và góp phần hạn chế sự biến đổi của khí hậu.

- DOWNLOAD NGAY

- Lưu bài

DevPHP28

- 557 1

Để đảm bảo được nhu cầu băng thông hiện nay, có nhiều công nghệ được nghiên cứu và đề xuất, trong đó có công nghệ quang thụ động ghép kênh quang phân chia theo thời gian và bước sóng (TWDM-PON) kết hợp với truyền thông quang qua không gian tự do (FSO) được quan tâm nhờ những ưu điểm nổi bật của giải pháp kỹ thuật này.

- DOWNLOAD NGAY

- Lưu bài

kimcuongt3

kimcuongt3- 151 1

VPN ( Virtual Private Network) là giải pháp được đưa ra để cung cấp một giải pháp an toàn cho các: Tổ chức, doanh nghiệp … và các doanh nhân trao đổi thông tin từ mạng cục bộ của mình xuyên qua mạng Internet một cách an toàn và bảo mật. Hơn thế nữa nó còn giúp cho các doanh nghiệp giảm thiểu được chi phí cho những liên kết từ xa vì địa bàn rộng (trên toàn quốc hay toàn cầu).

- DOWNLOAD NGAY

- Lưu bài

Linhketoan

Linhketoan- 443 0

Phát hiện biên của ảnh là một trong những nhiệm vụ quan trọng trong xử lý ảnh. Nhận dạng ảnh dùng máy tính liên quan tới việc nhận dạng và phân loại các đối tượng trong bức ảnh do đó phát hiện biên là một công cụ quan trọng. Phát hiện biên sẽ làm giảm một cách đáng kể khối lượng dữ liệu cần xử lý và loại bỏ các thông tin không cần thiết trong khi vẫn đảm bảo các thuộc tính quan trọng về cấu trúc của ảnh. Có rất nhiều kỹ thuật phát hiện biên hiện đang được sử dụng

- DOWNLOAD NGAY

- Lưu bài

DevFE18

- 335 0

Nội dung được trình bày trong 3 chương: Chương 1. Một số khái niệm tổng quan Chương 2. Kỹ thuật giấu tin trên k-LSBs Chương 3. Cài đặt và thử nghiệm

- DOWNLOAD NGAY

- Lưu bài

admindev

admindev- 232 0

Nghiên cứu này trình bày phương pháp mới cho nhận dạng khuôn mặt dựa vào mẫu nhị phân cục bộ (LBP). Mẫu nhị phân cục bộ xem xét các điểm xung quanh điểm trung tâm trong vùng nhị phân cục bộ để tính toán các đặc trưng và đặc điểm riêng biệt trên khuôn mặt, nhưng bị ảnh hưởng bởi nhiễu, độ lệch và điều kiện ánh sáng. Trong nghiên cứu này, đề xuất phương pháp mẫu nhị phân bền vững (RLBP) nhằm mở rộng, xem xét nhiều điểm ảnh khác nhau để tính vector đặc trưng, đồng thời xét thêm điểm trung tâm so với trung

- DOWNLOAD NGAY

- Lưu bài

DevJava22

DevJava22- 368 0

Nội dung nghiên cứu - Đề xuất thuật toán tăng độ chính xác phát hiện các điểm ảnh dị thường của thuật toán KDE bằng cách giảm tỷ lệ dương tính giả (gọi tắt là thuật toán IKDE). - Đề xuất thuật toán tăng tốc độ tính toán của thuật toán IKDE bằng cách sử dụng kỹ thuật nhóm điểm ảnh, sắp xếp điểm ảnh, áp dụng cây kd-tree và tính toán hàm mật độ xác suất đa luồng trên CPU hoặc song song trên GPU. ˆ Cài đặt, thực nghiệm nhằm kiểm chứng tính đúng đắn của các thuật toán đã đề xuất.

- DOWNLOAD NGAY

- Lưu bài

DevNet27

DevNet27- 336 0

Tìm hiểu cách thức quản lý, liên lạc và giao tiếp của hội thảo khoa học hằng năm ATIGB của trường đại học Sư phạm Kỹ thuật để lên yêu cầu và xây dựng ứng dụng di động hỗ trợ người tham gia hội thảo,kịp thời đưa thông tin đến người tham gia hội thảo.

- DOWNLOAD NGAY

- Lưu bài

DevNet27

DevNet27- 328 0

Hiển thị 1-12 / 40 bản ghi